Nos últimos anos, o Android vem se estabelecendo no topo de duas grandes categorias que garantem grande visibilidade à plataforma. A primeira é o rendimento altamente qualificado do seu sistema operacional. E a segunda é a grande quantidade de vulnerabilidades e móveis infectados que possue. De acordo com a Kaspersky Lab, mais de 99% de malware que existe em dispositivos móveis são orientados para o Android. O Google tem implementado uma série de medidas de protecção no próprio sistema operacional Android, tais como verificação da origem de cada software durante a instação dos aplicativos do Google Play. Infelizmente, estas medidas não são perfeitas e o malware teve uma boa oportunidade para entrar no smartphone, através de uma “porta traseira” por um longo tempo.

A porta traseira

Nos últimos anos especialistas encontraram várias falhas nos mecanismos de proteção do Android. Devido a esses problemas, um aplicativo malicioso pode penetrar o smartphone, disfarçando-se como um serviço popular e confiável, ou através da “carona” de algum aplicativo legítimo, ou seja, adicionando-se no pacote de instalação. As vulnerabilidades denominadas Master Key e FakeID estão presentes na maioria dos modernos smartphones Android. Embora, elas não sejam tão conhecidas quanto o Heartbleed, é muito importante removê-las. A dificuldade é que, embora o Google tenha lançado as correções necessárias há muito tempo, elas devem ser implementadas nos smartphones/tablets por cada fornecedor do telefone ou através de uma operadora de telefonia móvel que os distribui. E, em seguida, o proprietário deste dispositivo em particular deve baixar e instalar esta atualização. Isto acontece muitas vezes com um atraso significativo e muitas vezes não acontece nada. Assim, a quantidade de números de dispositivos vulneráveis chega aos milhões.

Como fechar a “porta traseira”

Para se livrar da vulnerabilidade sem qualquer assistência não é fácil, mas é possível minimizar os riscos associados para os seus dispositivos se você seguir esse passos:

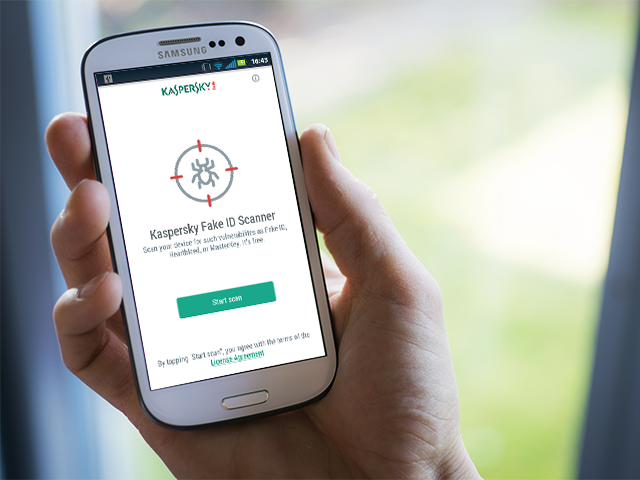

1. Verifique se existem tais vulnerabilidades como FakeID, Master Key ou Heartbleed no seu smartphone ou tablet. Você pode usar o scanner gratuito da Kaspersky Lab que está disponível no Google Play*, que além de detectar a presença de vulnerabilidade também examina se existem aplicativos instalados que utilizam essa vulnerabilidade.

2. Se o seu dispositivo é vulnerável, procure todas as atualizações disponíveis no seu sistema operacional. A maioria dos fornecedores de serviços do Android têm uma seção especial “Verificar as últimas atualizações” nas configurações, mas em alguns casos você tem que visitar o site oficial da empresa. Se houver atualizações disponíveis, instale-as de acordo com o manual.

A vulnerabilidade FakeID permite que um aplicativo malicioso se meta dentro do seu smartphone Android. Aprenda como solucionar este problema.

Tweet

3. Se a vulnerabilidade ainda não foi solucionada, você pode corrigir a violação por si mesmo, mas é preciso muitos procedimentos complicados, que não são recomendados para o público em geral. (se você for corajoso o suficiente e alfabetizados nessa área você pode ler mais sobre no site da xda-developers.)

4. Se uma vulnerabilidade não é corrigida isso não é motivo para lançar seu smartphone longe, mas você tem que estar atento para evitar a perda de dinheiro e de dados:

- Use apenas as lojas oficiais de aplicativos

- Baixe apenas os aplicativos com alta popularidade e classificações

- Controle as permissões do aplicativo

- Use um software de segurança confiável no Android.

- Analise seu aparelho gratuitamente com o nosso aplicativo:

Tradução: Juliana Costa Santos Dias

*Atualização: Atualização: O aplicativo descrito nesta publicação foi descontinuado. Para proteger seu smartphone ou tablet Android, use o Kaspersky para Android.

Android

Android

Dicas

Dicas