Como é de conhecimento de todos, a proteção contra malware, em geral, depende de detecção das suas “assinaturas”. No entanto, identificar um software malicioso é apenas uma das tantas missões que os antivírus realizam. Na verdade, alguns especialistas diriam até que a detecção baseada em assinaturas – conhecida como Blacklisting- é o lado menos importante do trabalho dos antivírus. Por outro lado, existe a tarefa da criação das Whitelisting, que seria a pré-aprovação de softwares inofensivos ao contrário do bloqueio de softwares nocivos – papel da Blacklisting.

O que é Blacklisting?

Permita-me explicar isso através do prisma da tecnologia específica da Kaspersky. Quando os usuários instalam determinados produtos da Kaspersky Lab, são oferecidos a eles a oportunidade de fazer parte da Rede de Segurança da Kaspersky (KSN, sigla em inglês). Caso eles optem por isso, passam a formar parte de uma enorme infra-estrutura que se dedica ao processamento de informações relacionadas à segurança cibernética. Se um usuário da Índia é infectado com um novo tipo de malware, a Kaspersky Lab cria automaticamente uam aassinatura para detectar esse malware e acrescenta-a no seu banco de dados de modo que nenhum outro usuário da Kaspersky seja infectado por esse malware.

Basicamente é assim que funciona a Blacklisting. Essa lista cria um registro de programa nocivos para o seu computador com o objetivo de mantê-los distante do seu sistema. Criar listas assim é um excelente medida quando as mesmas têm 99,9% de eficácia e reúnem mais de 10 mil novas famílias de softwares maliciosos que sugem a cada ano. No entanto, não é suficiente quando as novas famílais de malware que surgem anualmente ultrapassam os 10 milhões.

O que é Whitelisting?

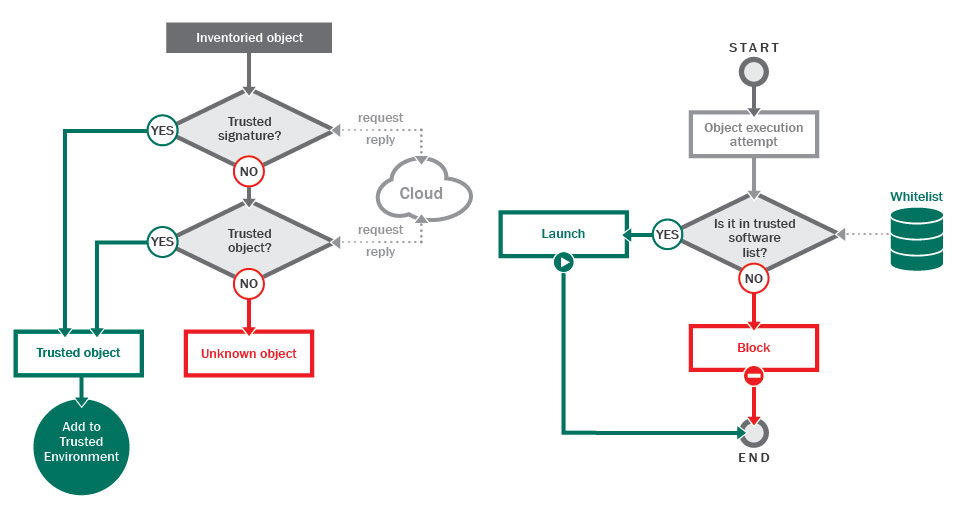

Mais uma vez eu vou usar a tecnologia Kaspersky para explicar como funciona a Whitelisting. Neste caso, estamos a falando de um processo chamado de “negação por padrão”. Segundo este princípio, todos os produtos de segurança deveriam bloquear todos os aplicativos e softwares por padrão, a menos que estes tenham sido explicitamente permitidos. Assim, você tem uma lista de aplicativos pré-aprovados e, portanto, seguro para o uso.

Mas, tem um problema. Esse tipo de “negação por padrão” da Whitelisting é usada principalmente em ambientes corporativos, onde uma autoridade central decide quais aplicativos devem ser habilitados e quais não. Nos ambientes de trabalho as listas de apps aprovados se mantém, na maioria dos casos, de maneira estática ao longo do tempo. No entanto, a nível dos consumidores, é muito mais difícil saber exatamente que aplicativos necessitam um usuário ou desejam em determinados momentos.

Negação por padrão via aplicativos confiáveis

É claro que nossos amigos pesquisadores da Kaspersky Lab se organizaram para encontrar uma forma de aplicar os princípios de negação por padrão para a multidão, utilizando a tecnologia “Aplicativos Confiáveis.” Os aplicativos confiáveis são as whitelist que se atualizam dinamicamente, utilizando um critério de “confiabilidade” baseado em vários dados adquiridos a partir da KSN.

Em outras palavras, nossa ferramenta dinâmica de criação de whitelists é uma base conhecimentos de aplicativos que se atualiza constantemente. Nosso banco de dados contém informações sobre cerca de um bilhão de arquivos únicos, abrangendo a grande maioria dos aplicativos populares, como pacotes de escritório, navegadores, visualizadores de imagem e quase tudo o que você ou eu poderia imaginar.

#Whitelisting and smooth workflow: do they contradict each other? https://t.co/CzVUzrWSFf

— Eugene Kaspersky (@e_kaspersky) 10 outubro 2014

Utilizando a entrada de cerca de 450 sócios – predominantemente organizações que desenvolvem software – o banco de dados minimiza a ocorrência de falsos-positivos, dado que atualiza de forma regular seu “conhecimento” sobre os conteúdos implementados pelas empresas em seus aplicativos.

A cadeia de confiança

E o que ocorre com os aplicativos desconhecidos? Alguns empresas geram softwares legítimos que não são reconhecidos por nossas whitelists. Por exemplo, para baixar uma atualização de um programa, é possível a execução de um módulo especializado, que irá nos conectar ao servidor do fornecedor do software e baixar uma nova versão do programa. O módulo de atualização é um novo aplicativo criado pelo programa original e pode não haver dados sobre ele no banco de dados da whitelist. No entanto, uma vez que este aplicativo seja criado e lançado por um programa confiável, ele é considerado como confiável. Esse mecanismo de segurança é chamado de “cadeia de confiança”.

Da mesma forma, quando uma nova atualização é baixada automaticamente e é diferente do antigo aplicativo e a whitelist não reconhece, ele pode ser aprovado por meios secundários, tais como a verificação da assinatura ou certificado digital. Uma terceira prova de falhas ativa um aplicativo inesperadamente muda e fica sem assinatura. Neste caso, a cadeia de confiança pode reconhecer o domínio do download com uma lista de domínios confiáveis, que geralmente pertencem a fornecedores de software bem conhecidos. Se um domínio é de confiança, assim também é o novo aplicativo. Se um domínio é usado para distribuir malware em qualquer momento, o mesmo será removida da cadeia de confiança.

Por último, mas não menos importante

Como você bem sabe, os cibercriminosos têm conhecimento de quase todas as ações de proteção que desenvolvemos. Em parte porque eles buscam encontrar vulnerabilidades em programas populares e explorá-los, a fim de evitar as proteções descritas acima, a partir de ações maliciosas provenientes de programas confiáveis.

Para combater isso, nossos pesquisadores desenvolveram um sistema conhecido como o “Corredor de Segurança”, que se complementa com nossa whitelist, garantindo que os programas e aplicativos executem apenas as ações que deveriam realizar.

“Por exemplo, a lógica de um navegador é exibir páginas da web e download de arquivos”, explicou Andrey Ladikov da equipe de investigação da whitelisting e infra-estrutura da nuvem da Kaspersky Lab. “Ações como alterar arquivos de sistema ou setores do disco não são tarefas que devam executar um navegador. Um editor de texto é projetado para abrir e salvar documentos de texto em um disco, mas não guardar novos aplicativos e executá-los”, disse o especialista. Desta forma, se o seu aplicativo favorito de edição de imagens começa a usar o microfone do seu computador, o aplicativo ficará marcado.

Quais computadores são enriquecidos?

Esta tecnologia de criação de whitelists dinâmicas não está disponível para todos. Somente os usuários do Kaspersky Internet Security, Kaspersky Internet Security Multi-Dispositivos e Kaspersky Pure contam com este nível de proteção.

Informação adicional

Nossos pesquisadores escreveram não um, nem dois, mas três outros artigos sobre a ciência da criação de listas brancas. Visite estes links, se você estiver interessado em saber mais sobre o assunto.

Tradução: Juliana Costa Santos Dias

Dicas

Dicas